برامج مكافحة الفيروسات هي أدوات الكمبيوتر للكشف عن الفيروسات وإزالتها

على ما يبدو ، المبدعين من أجهزة الكمبيوتر الأولىلا يمكن أبدا أن نفترض أنه في الوقت المناسب سيكون هناك تهديدات أمنية للنظام نفسه وبيانات المستخدم المخزنة في ذاكرة الجهاز. ولكن ... ظهرت ، مما استلزم خلق وسائل فعالة للحماية ، والتي أصبحت تعرف فيما بعد باسم "برامج مكافحة الفيروسات". سيتم عرض قائمة الحزم الأكثر شهرة وقوة أدناه. في هذه الأثناء ، دعونا نتحدث عن فهم فيروسات الكمبيوتر وكيف يمكن تحديدها أو عزلها أو حذفها.

برامج مكافحة الفيروسات: ما هذا؟ قليلا من التاريخ

لذا ، ما هي التهديدات الفيروسية ووسائل مكافحتها؟ إذا نظرت إلى هذه الأوقات البعيدة عندما بدأت تقنيات الكمبيوتر في التطور فقط ، فإن الفيروسات عادة ما تمثل الملفات القابلة للتنفيذ (.exe ، .bat ، إلخ) ، حيث تم تنشيط تشغيل الأكواد المدمجة والأوامر التي سمحت بإتلاف أنظمة الكمبيوتر.

على عكس التطبيقات الفيروسية الحديثة ، فهيعملت حصرا فقط بعد تفعيل الملفات المقابلة من قبل المستخدم ، وكانت تصرفاتهم تهدف في المقام الأول إلى تعطيل تشغيل نظام التشغيل. وهكذا ، في البداية كانت برامج الحماية من الفيروسات تحمي النظام فقط ، ولكن ليس المعلومات.

موضوع الحماية

اليوم ، هذه التهديدات أقل شيوعًا. الأولوية للفيروسات هي التجسس ، سرقة البيانات السرية ، ابتزاز الأموال. ومع ذلك ، تندرج أنواع مختلفة من الوحدات الإعلانية ضمن فئة الفيروسات ، التي يمكن تنشيطها في النظام وتسبب إزعاج العمل ، على سبيل المثال ، على الإنترنت.

في الواقع ، طرق اختراق التهديدات فيتغيرت أنظمة الكمبيوتر بقوة. بالنسبة للجزء الأكبر هذا متصل بالإنترنت. يمكنك نادرا ما تجد الفيروسات على الوسائط القابلة للإزالة. ومع ذلك ، فإن سلوكهم مختلف جدا عما كان عليه من قبل. يمكن أن تتنكر على أنها برامج رسمية أو خدمات نظامية ، وتخترق النظام تحت ستار المكتبات القياسية التي تحتوي على رموز قابلة للتنفيذ ، وإنشاء نسخ خاصة بها ، وما إلى ذلك.

بعد التنشيط ، من المهم جدًا تتبع مثل هذه الإجراءات.من الصعب ، لذلك ، فمن المستحسن تثبيت برنامج مكافحة الفيروسات ، بغض النظر عن ما إذا كان المستخدم متصلاً بإنترنت. يمكن أن تكون العواقب الأكثر كارثية ، على سبيل المثال ، خسارة المال من حساب البطاقة. هذه المعلومات السرية ، مثل تسجيلات الدخول وكلمات المرور للوصول إلى الخدمات المالية أو التطورات السرية ، هي الآن في ارتفاع الطلب كما لم يحدث من قبل. كيف لا تتذكر التعبير الشهير الذي يمتلكه الشخص الذي يملك المعلومات؟

أنواع الفيروسات

وغني عن القول أن الفيروسات ومكافحة الفيروساتالحماية ترتبط ارتباطا وثيقا. هذه فقط المشكلة الرئيسية هي أن الفيروسات دائمًا ما تكون متقدمة على برنامج الأمان. لا عجب ، لأنهم اليوم ينمون على الإنترنت مثل الفطر بعد المطر ، ومطورو الوسائل لمواجهة مثل هذه التهديدات ببساطة لا يواكبونهم.

ما هي ظهرت حديثاالفيروسات المشفرة ، التي عند تسللها على أجهزة الكمبيوتر تقوم بتشفير معلومات المستخدم على الفور باستخدام خوارزميات 1024 بت ، على الرغم من أن مختبرات مكافحة الفيروسات ظهرت فقط في إمكانية مواجهة تشفير 128 بت. ولكن هناك طرق للتنبؤ هنا أيضًا.

إذن ، ماذا لدينا اليوم؟ يُعتقد أن أكثر أنواع الفيروسات الشائعة في المرحلة الحالية لتطوير الكمبيوتر هي الأنواع التالية من الفيروسات:

- تحميل.

- ملف.

- التحميل وملف.

- من الوثيقة.

- الشبكة.

حسب نوع العمل يتم تقسيمها إلى مقيم وغير مقيم. والفرق الوحيد هو أن الفيروس المقيم يمكن أن يظل في ذاكرة الجهاز بعد إنهاء التطبيق أو الخدمة المقترنة ، ولا يعمل الفيروس غير المقيم بشكل حصري إلا خلال فترة البرنامج.

تعتبر الأنواع الرئيسية للتهديدات ما يلي:

- الطفيليات.

- الديدان.

- أحصنة طروادة.

- الجذور الخفية.

- الشبح.

- الفيروسات ذاتية التشفير ؛

- تأطير الفيروسات دون توقيع دائم.

- استراحة الفيروسات مع فترة حضانة قبل بداية التعرض ؛

- وحدات إعلانية

- كيلوغرز.

- المبرمجون.

- المبتزين ، وما إلى ذلك

وهذا جزء صغير فقط مما يجب أن يكون قادرًا على ذلككشف وتحييد برامج مكافحة الفيروسات. هذا ، للأسف ، بالنسبة للعديد من أبسط الحزم المجانية ، هو ، بأقل ما يمكن ، مهمة مستحيلة. ولكن لفهم كامل لكل ما يرتبط ببرامج مكافحة الفيروسات ، سنفهم أولاً مبادئ عملها وطرق تحديد التهديدات الموجودة أو المحتملة.

تقنيات لتحديد التهديدات المحتملة

بادئ ذي بدء ، نلاحظ أن الأغلبية اليومتعتمد تطبيقات مكافحة الفيروسات المعروفة على ما يسمى قواعد توقيع الفيروسات. بمعنى آخر ، هذه هي البيانات التي تحتوي على أمثلة للهياكل مثل هذه التهديدات والاستنتاجات حول سلوكها في النظام المصاب.

يتم تحديث قواعد البيانات هذه تقريبًا كل ساعة وفيحزم مكافحة الفيروسات أنفسهم ، وعلى خوادم تطوير عن بعد. في الحالة الثانية ، هذا يرجع إلى ظهور تهديدات جديدة. من المزايا الكبيرة لقواعد البيانات هذه أنه استنادًا إلى نتائج التحليل المتوفرة ، يمكن ببساطة تحديد عناصر جديدة محتملة الخطر لا تتوفر في قواعد بيانات التوقيع. وبالتالي ، يمكن القول أن برامج مكافحة الفيروسات هي مجمعات كاملة تتكون من حزم البرامج الرئيسية ، وقواعد الفيروسات ووسائل التفاعل بينها.

تحليل التوقيع

إذا تحدثنا عن المنهجية التي يتم تطبيقهافي تعريف التهديدات ، يعد تحليل التوقيع هو أحد المواضع الأولى ، والذي يتكون من مقارنة هياكل ملفات الفيروسات مع النماذج الموجودة أو المخططات المحددة سابقًا ، والتي ترتبط ارتباطًا وثيقًا بالتحليل المساعد.

لتحديد التهديدات المحتملة ، هذا الشيء ببساطة لا غنى عنه ، على الرغم من عدم وجود ضمان 100 ٪ لتحديد التهديد للفيروسات الحديثة.

أصناف من الاختبارات الاحتمالية

تقنية أخرى يتم استخدامهاجميع حزم الأمان المعروفة حاليًا (على سبيل المثال ، Anti-virus "Doctor Web" و "Kaspersky" وغيرها الكثير) هي تحديد التهديد القائم على شكله وسلوكه الهيكلي في النظام.

لديها ثلاثة فروع: الكشف عن مجريات الأمور والتحليل السلوكي وسيلة لمقارنة اختبارية من الملفات (الأكثر شيوعا للكشف عن الفيروسات التي يمكن أن تنكر كخدمة نظام وبرنامج غير مؤذية). ثم أنت والمقارنة بين رموز جزءا لا يتجزأ، وتحليل أثر على النظام، وأكثر من ذلك بكثير.

لكن الأداة الأقوى تعتبر مقارنة بين المجموع الاختباري ، مما يجعل من الممكن تحديد تهديد محتمل في 99.9 ٪ من الحالات من أصل 100 حالة.

الدفاع الوقائي

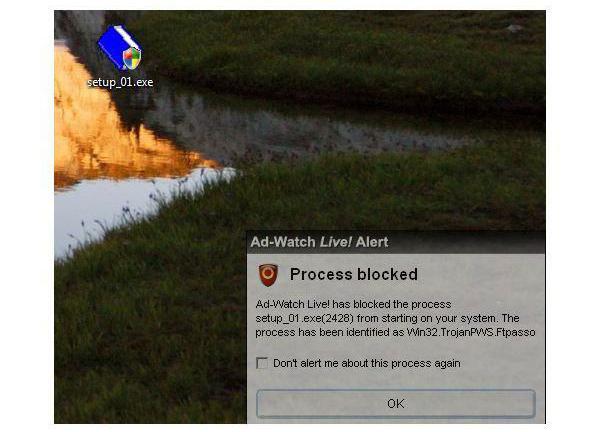

واحدة من طرق التنبؤ في تحديدوتشمل التهديدات المحتملة الدفاع الاستباقي. هذه الوحدات متوفرة في معظم برامج مكافحة الفيروسات. ولكن حول مدى ملاءمة تطبيقه ، هناك رأيان متعارضان تمامًا.

من ناحية ، يبدو أنه يمكنك تحديدبرنامج أو ملف غير آمن على أساس التوقيع والتحليل الاحتمالي. ولكن من ناحية أخرى ، مع هذا النهج ، غالبا ما يحدث إنذار خاطئ ، حتى مع حجب التطبيقات والبرامج المشروعة. ومع ذلك ، كجزء من التكنولوجيا الشاملة ، يتم استخدام هذه التقنية في كل مكان تقريبا.

برامج مكافحة الفيروسات الأكثر شهرة: قائمة

الآن ، ربما ، دعنا ننتقل إلى مكافحة الفيروساتالبرامج مباشرة. وغني عن القول ، أنهم لن يكونوا قادرين على تغطيتها ، لذلك نحن نقتصر على الأكثر شهرة وقوية ونأخذ في الاعتبار برامج الكمبيوتر المضادة للفيروسات التي تشمل كلا من البرمجيات التجارية والحرة.

من بين كل هذا المبلغ الضخم ، يمكنك تحديد الحزم التالية بشكل منفصل:

- منتجات مكافحة الفيروسات من كاسبرسكي لاب.

- مكافحة فيروسات "دكتور ويب" ومنتجاته المصاحبة للبرمجيات ؛

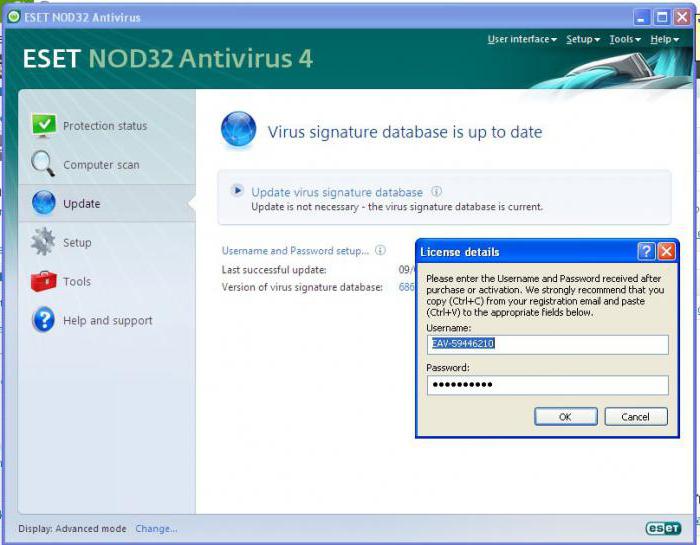

- حزم مكافحة الفيروسات ESET (NOD32 ، الذكية الأمن) ؛

- أفاست.

- أفيرا.

- بيتدفندر.

- كومودو مكافحة الفيروسات.

- 360 الأمن

- باندا كلاود

- AVG مكافحة الفيروسات.

- مايكروسوفت أساسيات الأمان.

- منتجات البرمجيات McAffe؛

- منتجات سيمانتيك

- مكافحة الفيروسات من نورتون.

- للمحسنات مع وحدات مكافحة فيروسات مدمجة مثل Advanced System Care ، إلخ.

وبطبيعة الحال ، يمكنك العثور هنا على ثلاثة أنواع من البرامج:

- خال تماما (مجانا)؛

- إصدار تجريبي ، أو "تجريبي لمكافحة الفيروسات") مع فترة تجريبية من حوالي 30 يوما ؛

- المنتجات التجارية (المدفوعة) ، التي تتطلب شراء ترخيص أو مفتاح تنشيط خاص.

الإصدارات المجانية والحالية من البرامج والمدفوعة: ما الفرق؟

الحديث عن أنواع مختلفة من التطبيقات ، تجدر الإشارة ،أن الفرق بينهما لا يقتصر على أن يكون المرء بحاجة إلى دفع ثمنه أو تنشيطه ، ولكن البعض الآخر لا يفعل ذلك. جوهر أعمق من ذلك بكثير. على سبيل المثال ، يعمل برنامج مكافحة الفيروسات التجريبي ، كقاعدة عامة ، لمدة 30 يومًا فقط ويمنح المستخدم فرصة لتقييم جميع ميزاته. ولكن بعد هذه الفترة ، يمكن إما إيقاف تشغيله تمامًا أو حظر بعض وحدات الأمان المهمة.

من الواضح أنه بعد انقطاع أي حماية ولا يمكن أن يكون هناك سؤال. ولكن في الحالة الثانية ، يحصل المستخدم ، على نحو تقريبي ، على برنامج مضاد فيروسات خفيف الوزن (Lite) ، لا يحتوي الإصدار المجاني منه على مجموعة كاملة للكشف عن التهديدات ولديه فقط الأكثر ضرورة للكشف عن الفيروسات وإبطال مفعولها سواء في النظام المصاب بالفعل أو في مرحلة اختراقها. ولكن ، كما تظهر الممارسة ، فإن مثل هذه الماسحات الضوئية لا يمكنها تخطي البرامج أو البرامج النصية أو التطبيقات الخطيرة المحتملة ، ولكنها في بعض الأحيان لا تعترف حتى بالفيروسات الموجودة.

أبسط الطرق لتحديث قواعد البيانات والبرمجيات

فيما يتعلق بالتحديث ، في كل شيءالعمليات مؤتمتة بالكامل. في هذه الحالة ، هناك تحديث لقاعدة بيانات التوقيع ، ووحدات البرنامج نفسه (خاصة ينطبق ذلك على المنتجات التجارية).

ومع ذلك ، بالنسبة لبعض البرامج التي يمكنك استخدامهاومفاتيح مجانية خاصة تعمل على تنشيط جميع وظائف الحزمة لفترة معينة من الوقت. على سبيل المثال ، تعمل NOD32 و ESET Smart Security وبرامج Kaspersky Lab وغيرها الكثير على هذا المبدأ. يكفي فقط إدخال معلومات تسجيل الدخول وكلمة المرور الخاصة بحيث يعمل البرنامج بكامل قوته. في بعض الأحيان قد يكون من الضروري تحويل هذه البيانات إلى رمز ترخيص. ولكن يتم حل هذه المشكلة بمساعدة مواقع المطورين الرسمية ، حيث تستغرق العملية بأكملها بضع ثوانٍ.

ما الذي يجب علي اختياره للمستخدم؟

كما يتبين من كل ما سبق ، مكافحة الفيروساتالبرامج هي أنظمة معقدة ، وليست ذات طبيعة محلية ، ولكنها تتكون من العديد من الوحدات ، التي يجب أن يكون هناك تفاعل مباشر بينها (قواعد التوقيع ، وحدات البرامج ، الماسحات الضوئية ، الجدران النارية ، المحللون ، "الأطباء" لإزالة الرموز الخبيثة من الأجسام المصابة ، د.).

أما بالنسبة للاختيار ، بالطبع ، للكامللا ينصح حماية شاملة لاستخدام برامج بدائية أو نسخ مجانية من المنتجات التجارية، والتي هي مناسبة فقط لتركيب المنزل، وبعد ذلك فقط في حالة أن هذه المحطة ليست قادرة على الوصول إلى الإنترنت. حسنًا ، بالنسبة لأنظمة الكمبيوتر بالكامل ذات التوصيلات المحلية المتفرعة ، لا شك في أنك ستضطر إلى شراء إصدارات رسمية مرخصة من مثل هذه البرامج. ولكن إذا لم يكن بالكامل ، فعلى الأقل إلى حد كبير ، يمكنك التأكد من أمن كل من النظام والبيانات المخزنة فيه.

</ p>